Čo je potrebné pripraviť pred nasadením hybridných služieb Cisco Webex

Spätná väzba?

Spätná väzba?Táto časť poskytuje dodatočný kontext o kľúčových konfiguračných položkách, ktoré sa týkajú hybridných služieb.

Tieto body sú kľúčové, ak chcete úspešne nasadiť hybridné volania pre zariadenia Webex. Tieto položky sme zdôraznili najmä z nasledujúcich dôvodov:

-

Chceme ich vysvetliť, aby ste pochopili ich úlohu v hybridnom nasadení a cítili sa pokojnejšie.

-

Sú to povinné predpoklady, ktoré zabezpečujú bezpečné nasadenie medzi naším cloudom a vaším lokálnym prostredím.

-

Mali by sa považovať za aktivity pred začiatkom dňa: Ich dokončenie môže trvať o niečo dlhšie ako typická konfigurácia v používateľskom rozhraní, preto si na ich vybavenie vyhraďte čas.

-

Po vyriešení týchto položiek vo vašom prostredí prebehne zvyšok konfigurácie hybridných služieb hladko.

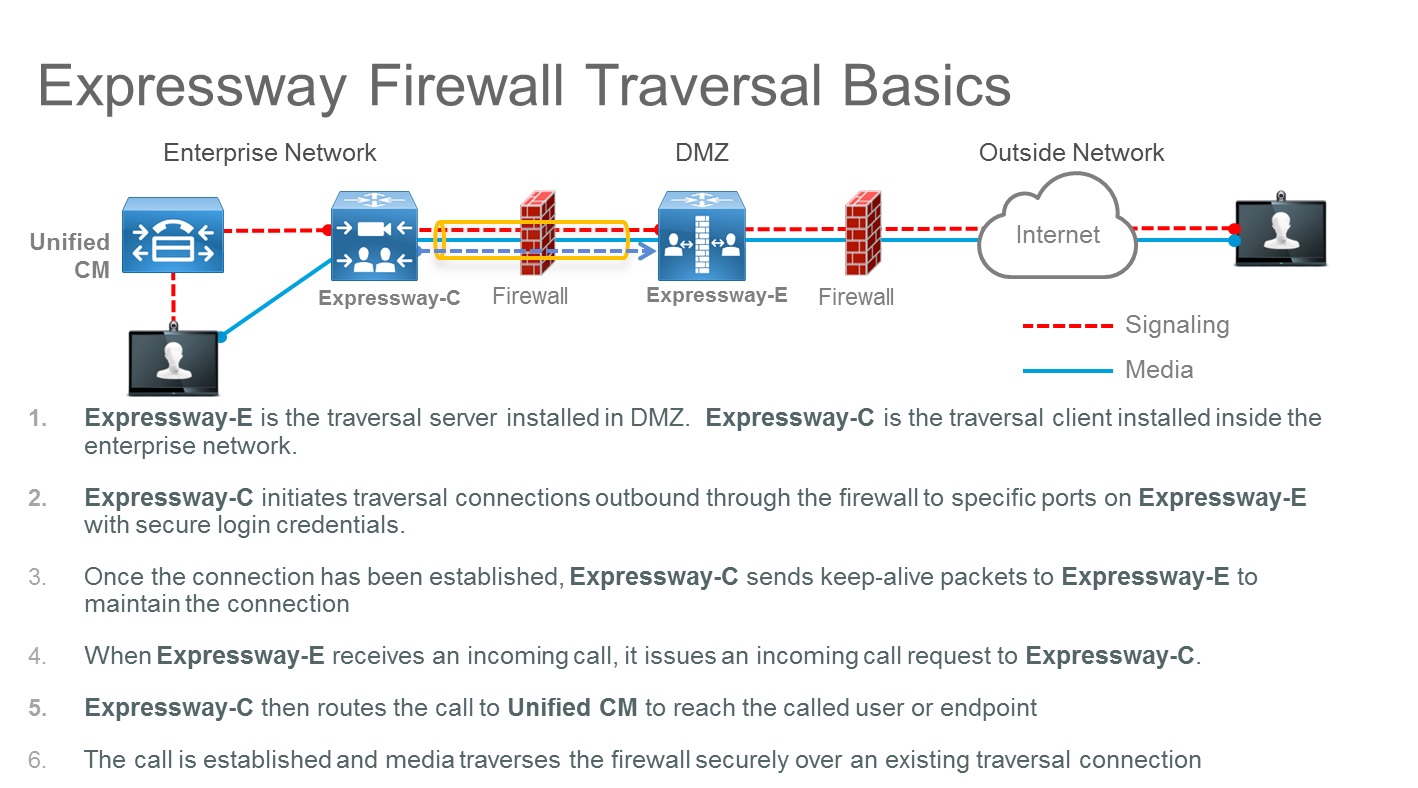

Nasadenie párov Expressway-C a Expressway-E umožňuje volania do a z internetu pomocou technológií prechodu cez firewall. Toto nasadenie bezpečne prepojí vašu lokálnu kontrolu hovorov s Webexom.

Rýchlostné cesty Expressway-C a Expressway-E nevyžadujú otvorenie žiadneho vstupného portu v demilitarizovanej zóne (DMZ) firewallu kvôli architektúre prechodu firewallu. Signalizačné porty TCP SIP a mediálne porty UDP však musia byť na internetovom firewalle otvorené smerom na vstup, aby sa cez ne mohli uskutočňovať prichádzajúce hovory. Musíte počkať, kým sa na podnikovom firewalle otvorí príslušný port.

Architektúra prechodu firewallu je znázornená na nasledujúcom diagrame:

Napríklad pre prichádzajúce hovory typu business-to-business (B2B) používajúce protokol SIP musia byť na externom firewalle otvorené porty TCP 5060 a 5061 (5061 sa používa pre SIP TLS) spolu s mediálnymi portami UDP používanými pre služby ako hlas, video, zdieľanie obsahu, duálne video atď. Ktoré mediálne porty otvoriť závisí od počtu súbežných hovorov a počtu služieb.

Port na počúvanie SIP na Expressway môžete nakonfigurovať na ľubovoľnú hodnotu od 1024 do 65534. Zároveň musí byť táto hodnota a typ protokolu zverejnené vo verejných záznamoch DNS SRV a tá istá hodnota musí byť otvorená na internetovom firewalle.

Hoci štandard pre SIP TCP je 5060 a pre SIP TLS 5061, nič nebráni použitiu rôznych portov, ako ukazuje nasledujúci príklad.

- Príklad

-

V tomto príklade predpokladáme, že port 5062 sa používa pre prichádzajúce hovory SIP TLS.

Záznam DNS SRV pre klaster dvoch serverov Expressway vyzerá takto:

- _sips._tcp.example.com Umiestnenie služby SRV:

-

priorita = 10

hmotnosť = 10

prístav = 5062

názov hostiteľa SVR = us-expe1.example.com

- _sips._tcp.example.com Umiestnenie služby SRV:

-

priorita = 10

hmotnosť = 10

prístav = 5062

názov hostiteľa SVR = us-expe2.example.com

Tieto záznamy znamenajú, že volania sú smerované na us-expe1.example.com a us-expe2.example.com s rovnakým rozdelením záťaže (priorita a váha) s použitím TLS ako typu prenosu a 5062 ako čísla portu na počúvanie.

Zariadenie, ktoré je externé voči sieti (na internete) a ktoré uskutočňuje SIP hovor s používateľom firemnej domény. (user1@example.com) musí odoslať dotaz DNS, aby zistil, aký typ prenosu má použiť, číslo portu, ako zdieľať záťaž a na ktoré SIP servery má hovor poslať.

Ak položka DNS obsahuje _sips._tcp, položka špecifikuje SIP TLS.

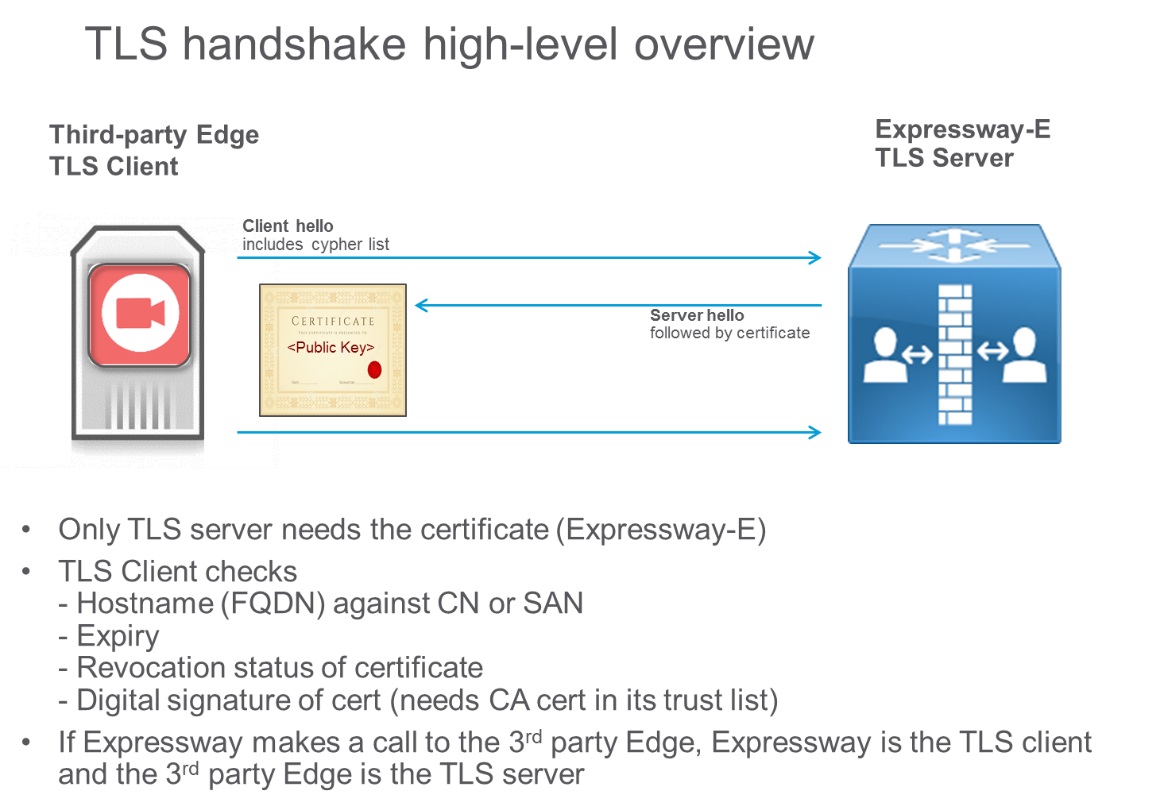

TLS je protokol klient-server a v najbežnejších implementáciách používa na autentifikáciu certifikáty. V scenári hovoru medzi podnikmi je klient TLS volajúcim zariadením a server TLS je volaným zariadením. Pri TLS klient skontroluje certifikát servera a ak kontrola certifikátu zlyhá, ukončí hovor. Klient nepotrebuje certifikát.

Nadviazanie spojenia TLS je znázornené na nasledujúcom diagrame:

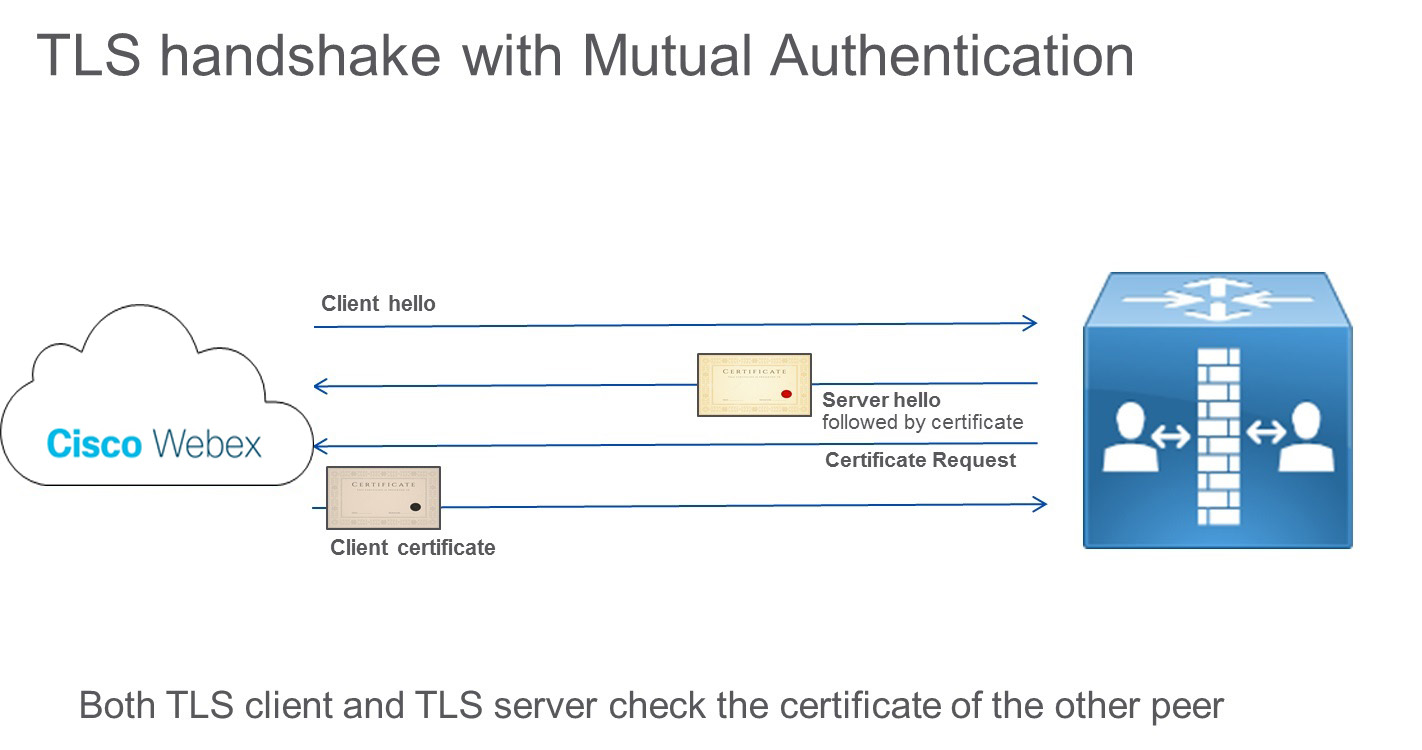

Špecifikácia TLS však uvádza, že server môže tiež skontrolovať klientsky certifikát odoslaním správy s požiadavkou na certifikát klientovi počas protokolu TLS handshake. Táto správa je užitočná pri pripojení medzi servermi, napríklad počas hovoru, ktorý je nadviazaný medzi Expressway-E a cloudom Webex. Tento koncept sa nazýva TLS so vzájomným overovaním a je potrebný pri integrácii s Webexom.

Volajúca aj volaná strana skontrolujú certifikát druhého partnera, ako ukazuje nasledujúci diagram:

Cloud overí identitu Expressway a Expressway overí identitu cloudu. Napríklad, ak sa cloudová identita v certifikáte (CN alebo SAN) nezhoduje s nastavením nakonfigurovaným na Expressway, pripojenie sa ukončí.

Ak je zapnuté vzájomné overovanie, Expressway-E vždy vyžaduje klientsky certifikát. V dôsledku toho nebude mobilný a vzdialený prístup (MRA) fungovať, pretože vo väčšine prípadov nie sú certifikáty nasadené na klientoch Jabber. V scenári medzi podnikmi, ak volajúca entita nie je schopná poskytnúť certifikát, hovor sa ukončí.

Pre TLS so vzájomným overovaním odporúčame použiť inú hodnotu ako 5061, napríklad port 5062. Hybridné služby Webex používajú rovnaký záznam SIP TLS ako pre B2B. V prípade portu 5061 nebudú fungovať niektoré ďalšie služby, ktoré nedokážu poskytnúť klientsky certifikát TLS.

Ak sa na komunikáciu medzi podnikmi už používa existujúci záznam, odporúčame v Control Hub zadať ako cieľ SIP subdoménu firemnej domény a následne verejný záznam DNS SRV takto:

Service and protocol: _sips._tcp.mtls.example.com

Priority: 1

Weight: 10

Port number: 5062

Target: us-expe1.example.com Prevádzka medzi podnikmi, mobilný a vzdialený prístup a prevádzka Webexu na rovnakom páre diaľnic Expressway

Hovory typu Business-to-business (B2B) a mobilný a vzdialený prístup (MRA) používajú port 5061 pre SIP TLS a prevádzka cez Webex používa port 5062 pre SIP TLS so vzájomným overovaním.

Kontrola vlastníctva domény je súčasťou overenia totožnosti. Overenie domény je bezpečnostné opatrenie a kontrola identity, ktorú cloudová služba Webex implementuje na preukázanie, že ste tým, za koho sa vydávate.

Overovanie totožnosti sa vykonáva v dvoch fázach:

Kontrola vlastníctva domény. Tento krok zahŕňa tri typy domén a ide o jednorazovú overovaciu kontrolu:

E-mailová doména

DNS doména Expressway-E

Doména URI adresára

Kontrola vlastníctva DNS názvu Expressway-E. Tento krok sa vykonáva implementáciou TLS so vzájomným overovaním a zahŕňa použitie verejných certifikátov v cloude aj na Expressway. Na rozdiel od kontroly identity domény sa tento krok vykonáva počas akéhokoľvek volania uskutočneného do cloudu a prijatého z cloudu.

Dôležitosť kontroly vlastníctva domény

Cloud Webex vykonáva kontrolu vlastníctva domény na zabezpečenie. Krádež identity je jednou z možných hrozieb, ak sa táto kontrola nevykoná.

Nasledujúci príbeh podrobne popisuje, čo sa môže stať, ak sa nevykoná kontrola vlastníctva domény.

Spoločnosť s doménou DNS nastavenou na „hacker.com“ kupuje hybridné služby Webex. Ďalšia spoločnosť s vlastnou doménou nastavenou na „example.com“ tiež používa hybridné služby. Jedna z generálnych manažérok spoločnosti Example.com sa volá Jane Roe a má adresár URI jane.roe@example.com.

Administrátorka spoločnosti Hacker.com nastaví jeden z URI svojich adresárov na jane.roe@example.com a e-mailovú adresu pre jane.roe@hacker.com. Môže to urobiť, pretože cloud v tomto príklade nekontroluje doménu SIP URI.

Potom sa prihlási do aplikácie Webex pomocou jane.roe@hacker.com. Keďže vlastní doménu, overovací e-mail je prečítaný, zodpovedaný a môže sa prihlásiť. Nakoniec zavolá kolegovi, Johnovi Doeovi, vytočením čísla john.doe@example.com z jej aplikácie Webex. Ján sedí vo svojej kancelárii a na videozariadení vidí hovor prichádzajúci z... jane.roe@example.com; čo je URI adresára priradený k danému e-mailovému účtu.

„Je v zahraničí,“ pomyslí si. „Možno potrebuje niečo dôležité.“ Zdvihne telefón a falošná Jane Roeová si vypýta dôležité dokumenty. Vysvetľuje, že jej zariadenie je pokazené, a keďže cestuje, požiada ho, aby jej dokumenty poslal na súkromnú e-mailovú adresu. jane.roe@hacker.com. Takto si spoločnosť uvedomí, že dôležité informácie unikli mimo spoločnosti, až po návrate Jane Roeovej do kancelárie.

Spoločnosť Example.com má mnoho spôsobov, ako sa chrániť pred podvodnými hovormi prichádzajúcimi z internetu, ale jednou z povinností cloudu Webex je zabezpečiť, aby identita každého, kto volá z Webexu, bola správna a nebola sfalšovaná.

Na overenie identity spoločnosť Webex vyžaduje, aby spoločnosť preukázala, že vlastní domény používané v hybridnom volaní. Ak to tak nie je, hybridné služby nebudú fungovať.

Na zabezpečenie tohto vlastníctva sú potrebné dva kroky overenia domény:

Dokážte, že spoločnosť vlastní e-mailovú doménu, doménu Expressway-E a doménu Directory URI.

-

Všetky tieto domény musia byť smerovateľné a známe verejným DNS serverom.

-

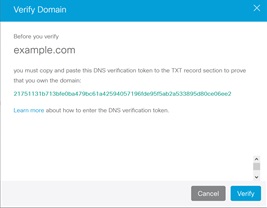

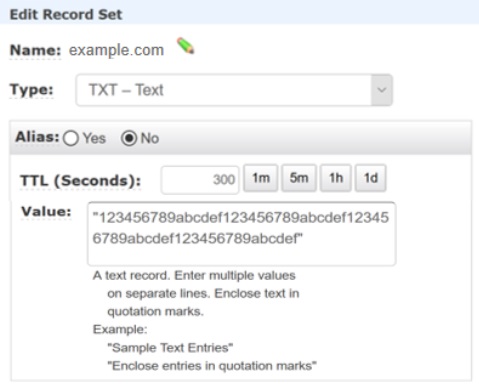

Na preukázanie vlastníctva musí správca DNS zadať textový záznam DNS (TXT). Záznam TXT je typ záznamu zdroja v DNS, ktorý umožňuje priradiť ľubovoľný a neformátovaný text k hostiteľovi alebo inému názvu.

-

Správca DNS musí zadať daný TXT záznam do zóny, ktorej vlastníctvo je potrebné preukázať. Po tomto kroku cloudová služba Webex vykoná dopyt na záznam TXT pre danú doménu.

-

Ak je TXT dopyt úspešný a výsledok sa zhoduje s tokenom, ktorý bol vygenerovaný z cloudu Webex, doména sa overí.

-

Napríklad, ak chce, aby služby Webex Hybrid Services fungovali na jej doméne, musí administrátorka preukázať, že vlastní doménu „example.com“.

-

Prostredníctvom https://admin.webex.comspustí proces overovania vytvorením záznamu TXT, ktorý sa zhoduje s tokenom vygenerovaným cloudom Webex:

-

Správca DNS potom vytvorí pre túto doménu záznam TXT s hodnotou nastavenou na 123456789abcdef123456789abcdef123456789abcdef123456789abcdef, ako v nasledujúcom príklade:

-

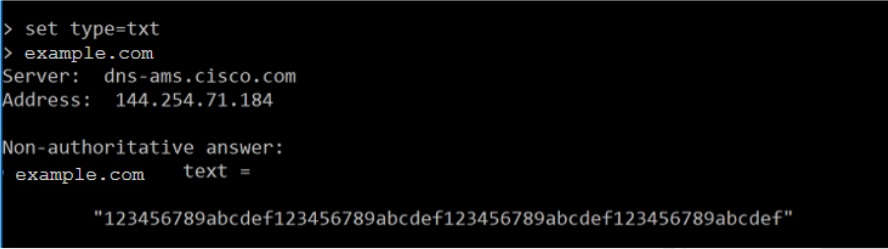

V tomto bode môže cloud overiť, či sa záznam TXT pre doménu example.com zhoduje s tokenom.

-

Cloud vykoná vyhľadávanie DNS súborov vo formáte TXT:

-

Keďže hodnota TXT sa zhoduje s hodnotou tokenu, táto zhoda dokazuje, že administrátorka pridala záznam TXT pre svoju vlastnú doménu do verejného DNS a že vlastní doménu.

-

Kontrola vlastníctva názvu DNS pre Expressway-E.

-

Cloud musí overiť, či má Expressway-E potvrdenú identitu od jednej z certifikačných autorít, ktorým cloud dôveruje. Správca Expressway-E musí požiadať o verejný certifikát pre svoju Expressway-E jednu z týchto certifikačných autorít. Na vydanie certifikátu certifikačná autorita vykoná proces overenia identity na základe overenia domény (pre certifikáty overené doménou) alebo overenia organizácie (pre certifikáty overené organizáciou).

-

Hovory do a z cloudu závisia od certifikátu, ktorý bol vydaný pre Expressway-E. Ak certifikát nie je platný, hovor sa ukončí.

-

Aby hybridné volanie fungovalo, musí Webex Device Connector komunikovať so službou Webex.

Webex Device Connector je nasadený v internej sieti a s cloudom komunikuje prostredníctvom odchádzajúceho pripojenia HTTPS – rovnakého typu, aký sa používa pre akýkoľvek prehliadač, ktorý sa pripája k webovému serveru.

Komunikácia s cloudom Webex využíva TLS. Webex Device Connector je klient TLS a cloud Webex je server TLS. Webex Device Connector preto kontroluje certifikát servera.

Certifikačná autorita podpisuje certifikát servera pomocou vlastného súkromného kľúča. Ktokoľvek s verejným kľúčom môže tento podpis dešifrovať a dokázať, že certifikát podpísala tá istá certifikačná autorita.

Ak musí Webex Device Connector overiť certifikát poskytnutý cloudom, na dekódovanie podpisu musí použiť verejný kľúč certifikačnej autority, ktorá daný certifikát podpísala. Verejný kľúč je obsiahnutý v certifikáte certifikačnej autority. Na vytvorenie dôveryhodnosti s certifikačnými autoritami používanými cloudom musí byť zoznam certifikátov týchto dôveryhodných certifikačných autorít v úložisku dôveryhodných certifikátov Webex Device Connector.

Pri komunikácii so zariadeniami nástroj používa dôveryhodné certifikáty, ktoré poskytnete. V súčasnosti je to možné umiestnením do [home

folder]/.devicestool/certs.

Zoznam certifikátov certifikačnej autority je tiež potrebný pre Expressway-E v prechodovej dvojici. Expressway-E komunikuje s cloudom Webex pomocou protokolu SIP s TLS, vynúteného vzájomným overovaním. Expressway-E dôveruje hovorom prichádzajúcim z cloudu a odchádzajúcim do cloudu iba v prípade, že CN alebo SAN certifikátu predloženého cloudom počas nastavenia TLS pripojenia sa zhoduje s názvom subjektu nakonfigurovaným pre zónu DNS na Expressway („callservice.webex.com“). Certifikačná autorita vydá certifikát až po overení identity. Na podpísanie certifikátu je potrebné preukázať vlastníctvo domény callservice.webex.com. Keďže my (Cisco) vlastníme túto doménu, názov DNS „callservice.webex.com“ je priamym dôkazom, že vzdialený partner je skutočne Webex.

Konektor kalendára integruje Webex s Microsoft Exchange 2013, 2016, 2019 alebo Office 365 prostredníctvom účtu imitácie identity. Rola správy zosobnenia aplikácií v Exchange umožňuje aplikáciám zosobniť používateľov v organizácii a vykonávať úlohy v mene používateľa. Rola zosobnenia aplikácie musí byť nakonfigurovaná v Exchange a používa sa v konektore kalendára ako súčasť konfigurácie Exchange v rozhraní Expressway-C.

Spoločnosť Microsoft odporúča pre túto úlohu použiť účet zosobnenia Exchange. Správcovia Expressway-C nemusia poznať heslo, pretože hodnotu môže v rozhraní Expressway-C zadať správca Exchange. Heslo nie je jasne zobrazené, a to ani v prípade, že správca Expressway-C má root prístup k zariadeniu Expressway-C. Heslo je uložené zašifrované pomocou rovnakého mechanizmu šifrovania poverení ako ostatné heslá na diaľnici Expressway-C.

Pre zvýšenie zabezpečenia postupujte podľa krokov v Sprievodcovi nasadením pre Cisco Webex Hybrid Calendar Service, aby ste povolili TLS a zabezpečili pripojenia EWS na káblovej sieti.

Pre zvýšenie zabezpečenia postupujte podľa krokov v časti Nasadenie konektora Expressway Calendar Connector pre Microsoft Exchange, aby ste povolili protokol TLS a zabezpečili pripojenia EWS na káblovej sieti.